[toc]

Vorab Gedanken

Die meisten Mails, die wir täglich verschicken, sind Postkarten. Für alle lesbar, die Zugriff auf die Server haben, über die die Mails laufen. Obwohl wir das selbst zu den besten Zeiten des Papier-Briefes kaum gemacht haben, haben wir uns inzwischen an die Offenheit gewöhnt. Trotz Snowden & Co. Fahrlässig…

Dabei würde ich so gerne mehr verschlüsseln. Kann ich doch? Immerhin kann man ja auch auf eine erhaltende Postkarte einen schönen und verschlossenen Brief zurück schicken.

Tja, leider bricht hier die Analogie… Für eine Verschlüsselung brauchen wir die Mitarbeit von beiden Seiten: Dem Sender und dem Empfänger.

Wie funktioniert Verschlüsselung

Jeder hat zwei Schlüssel (ein Schlüssel ist ein Zahlen-Code, den ich auf dem Rechner gespeichert habe. Also nix dolles.) Der eine Schlüssel ist der private Schlüssel. Der ist nur für mich und keinem anderen bekannt – und sollte auch nie weitergegeben werden.

Der andere Schlüssel ist der öffentliche Schlüssel. Den sollte man weitergeben und verteilen.

Was tun die beiden Schlüssel? Der öffentliche Schlüssel kann eine Nachricht so „verschließen“, dass sie nur mit dem entsprechenden privaten Schlüssel geöffnet werden kann.

Wenn ich also Peter eine Mail schreibe, dann verschlüsselt mein E-mail Programm die Mail mit Peters öffentlichen Schlüssel. Peter kann dann mit seinem privaten Schlüssel diese Mail öffnen und lesen. Und zwar nur Peter, da ja nur er diesen Schlüssel hat!

Auf dem Weg von mir zu Peter ist nur eine Flut von Zahlen und Buchstaben zu sehen. Für Außenstehende also nicht auszuwerten.

Um die Mails zu verschlüsseln, müssen Peter und ich dafür sorgen, dass wir unsere öffentlichen Schlüssel gegenseitig ausgetauscht haben. Denn ohne diesen Schlüssel kann nicht verschlüsselt werden.

Damit Peter, wenn er mir schreiben möchte, nicht erst nach meinem Schlüssel fragen muss, gibt es zwei Wege:

- Schlüsselserver (vor allem bei PGP): Auf diesen werden die öffentlichen Schlüssel nach der Erstellung geladen und sind dann für alle verfügbar. Ich kann dort, wenn ich die E-mail Adresse von jemandem kenne, nach seinem öffentlichen Schlüsseln suchen.

- Über signierte E-mails: Signierte E-mails sind keine verschlüsselten E-mails. Wenn eine E-mail signiert wurde, so bedeutet dies, dass sie mit meinem öffentlichen Schlüssel ausgestattet ist. Der Empfänger kann also, sobald er eine signierte Mail von mir erhalten hat, mit einer verschlüsselten Nachricht antworten.

Praktisch unter OS X: Wenn das Mail Programm eine signierte Nachricht erkennt, wird der SChlüssel direkt in den eigenen Schlüsselbund importiert. Der Mail selber sieht man nicht direkt an, ob sie signiert worden ist oder nicht.

(Ich selber signiere seit mehr als einem Jahr alle meine Mails. Auf diese Weise sorge ich dafür, dass möglichst viele meinen öffentlichen Schlüssel haben, und zumindest von meiner Seite damit die Möglichkeit zur Verschlüsselung gegeben ist.)

Für E-mails haben sich zwei Verschlüsselungsverfahren durchgesetzt: PGP und S/MIME.

(Beide Verfahren funktionieren grundsätzlich unabhängig vom Betriebssystem, also egal ob Windows, Mac, Android, iOS, Linux, Unix… etc.)

Installation von PGP bzw. GPG

GPG (GNU Privacy Guard) eine OpenSource Umsetzung für PGP.

So bekommt man GPG auf den Mac.

- Man lädt sich die GPG Suite auf seinen Rechner und installiert das entsprechende Programm. Es werden unterschiedliche Tools installiert.

- Unter anderem ist die App „GPG Keychain“ installiert worden, in der man die privaten und die öffentlichen Schlüssel seiner Bekannten sammeln kann. Diese App wird nun geöffnet und man kann dann getrost der guten Anleitung von GPG folgen:

Die ersten Schritte zur verschlüsselten Mail.

Installation von S/MIME

Bei S/MIME ist es etwas komplizierter, dafür kann die Verschlüsselung nicht nur auf dem Mac, sondern auch auf dem iPhone einfach eingebunden werden, sodass man ohne Probleme unterwegs verschlüsselte Mails versenden und erhalten kann. Daher lohnt sich der Aufwand.

Im Folgenden möchte ich kurz erklären, wie man sich einen Schlüssel anlegt und ihn auf dem Mac und dem iPhone installiert.

Einen Schlüssel besorgen

Es gibt verschiedene Anbieter, die E-Mail Zertifikate anbieten. Ich schlage der Einfachheit halber comodo.com, wo man kostenlose Zertifikate (Schlüssel) beantragen kann, die für 1 Jahr gültig sind.

Auf der Seite wählt man das „Free Mail Certificate“ aus und trägt seine Daten ein. Im Anschluss daran bekommt man – mit ein wenig zeitlicher Verzögerung – eine Mail zugeschickt, in der sich der Link befindet, um das Zertifikat (den Schlüssel) zu laden.

Klickt man auf den Link, wird ein Dokument mit dem Namen CollectCCC.p7s geladen. Darin befinden sich die Schlüssel.

Den Schlüssel auf den Mac importieren

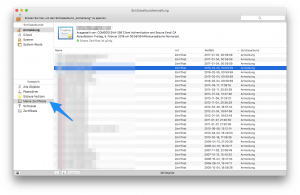

Mit einem Doppelklick auf das Zertifikat öffnet sich die App „Schlüsselbundverwaltung“. Man wird gefragt, an welchen Schlüsselbund man seinen neuen Schlüssel stecken möchte. Wir wählen „Anmeldung“ aus, den Schlüsselbund, den der Mac für die ganzen anderen Schlüssel verwendet, die wir auf dem Mac (meist unwissentlich) verwenden.

Der neue Schlüssel ist nun über den Punkt „Meine Zertifkate“ in der Seitenleiste zu finden.

Das Zertifikat hat den Namen der E-mail Adresse und ist installiert. Wenn man möchte, kann man nun seine erste signierte Mail schreiben.

Das Zertifikat hat den Namen der E-mail Adresse und ist installiert. Wenn man möchte, kann man nun seine erste signierte Mail schreiben.

Bitte die Datei CollectCCC.p7s jetzt löschen.

Den Schlüssel auf das iPhone übertragen

Um den Schlüssel aufs iPhone zu bekommen, muss der Schlüssel zuerst exportiert werden. Dazu wählt man den Schlüssel aus und klickt im Menu „Ablage“ → auf „Objekte exportieren“.

Das Dateiformat sollte „.p12“ sein, der Name spielt keine Rolle, ist aber wahrscheinlich „Zertifikat“.

Man speichert die Datei Zertifikate.p12 und vergibt dabei ein Passwort.

Wichtig: In dieser Datei steckt der öffentliche und der private Schlüssel. Daher ist ein sicheres Passwort sinnvoll! Wir brauchen dieses Passwort nur 1x, wenn wir den Schlüssel auf dem iPhone installieren. Das Passwort darf also ruhig komplex sein…

Nachdem man das Passwort vergegen hat, wird man nach dem Benutzerpasswort des Rechners gefragt, da der Schlüssel exportiert wird. Den Zugriff sollte man „Erlauben“.

Die Datei Zertifikate.p12 muss nun auf das iPhone (oder iPad). Man kann es sich per Dropbox oder Mail zuschicken, allerdings geht dabei auch der Schlüssel quer um den Globus. Einfacher, schneller und sicherer ist daher der Weg über AirDrop.

Auf beiden Geräten (Mac und iPhone) startet man AirDrop und kopiert das Zertifikat auf das iPhone. Dort steht der Installation nur ein kleiner Passwort und Entsperr-Code Marathon bevor. Aber danach ist das Zertifikat auch auf iPhone aktiviert. Prima!

Bitte die Datei Zertifikate.p12 jetzt löschen.

Die installierten Zertifikate auf dem iPhone findet man hier: „Einstellungen“ → „Allgemein“ → „Profile“.

Viel Spaß beim Verschlüsseln! 🙂 Gerne stehe ich für einen Testlauf zur Verfügung.

Tipps

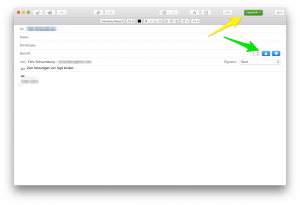

In der Mail.app kann man hier (grüner Pfeil) einstellen, ob eine Mail signiert ist oder man sogar verschlüsseln kann (nur, wenn man den öffentlichen Schlüssel des Empfängers hat).

In der Mail.app kann man hier (grüner Pfeil) einstellen, ob eine Mail signiert ist oder man sogar verschlüsseln kann (nur, wenn man den öffentlichen Schlüssel des Empfängers hat).- Wenn man beide Verschlüsselungstechniken installiert hat, kann man auswählen, welche Verschlüsselung man verwenden möchte (gelber Pfeil).

Update: → Verschlüsselte Mails auf dem iPhone